Schutzbedarfsfeststellung (SBF) & Vererbung🔗

Technischer Hinweis

In der Plattform wird intern die Bezeichnung "PRA" (Protection Requirements Analysis) verwendet. Dies ist gleichbedeutend mit SBF.

Mit der Schutzbedarfsfeststellung (SBF) bewertest du, wie schutzbedürftig deine Prozesse und Assets sind - typischerweise entlang der BSI-Kategorien:

- Vertraulichkeit

- Integrität

- Verfügbarkeit

Die Ergebnisse sind Grundlage für:

- die Risikobewertung und

- die Auswahl und Priorisierung von Maßnahmen.

Über die Vererbung stellst du sicher, dass der Schutzbedarf von kritischen Komponenten (z. B. Rechenzentrum) auf abhängige Assets und Prozesse übertragen wird.

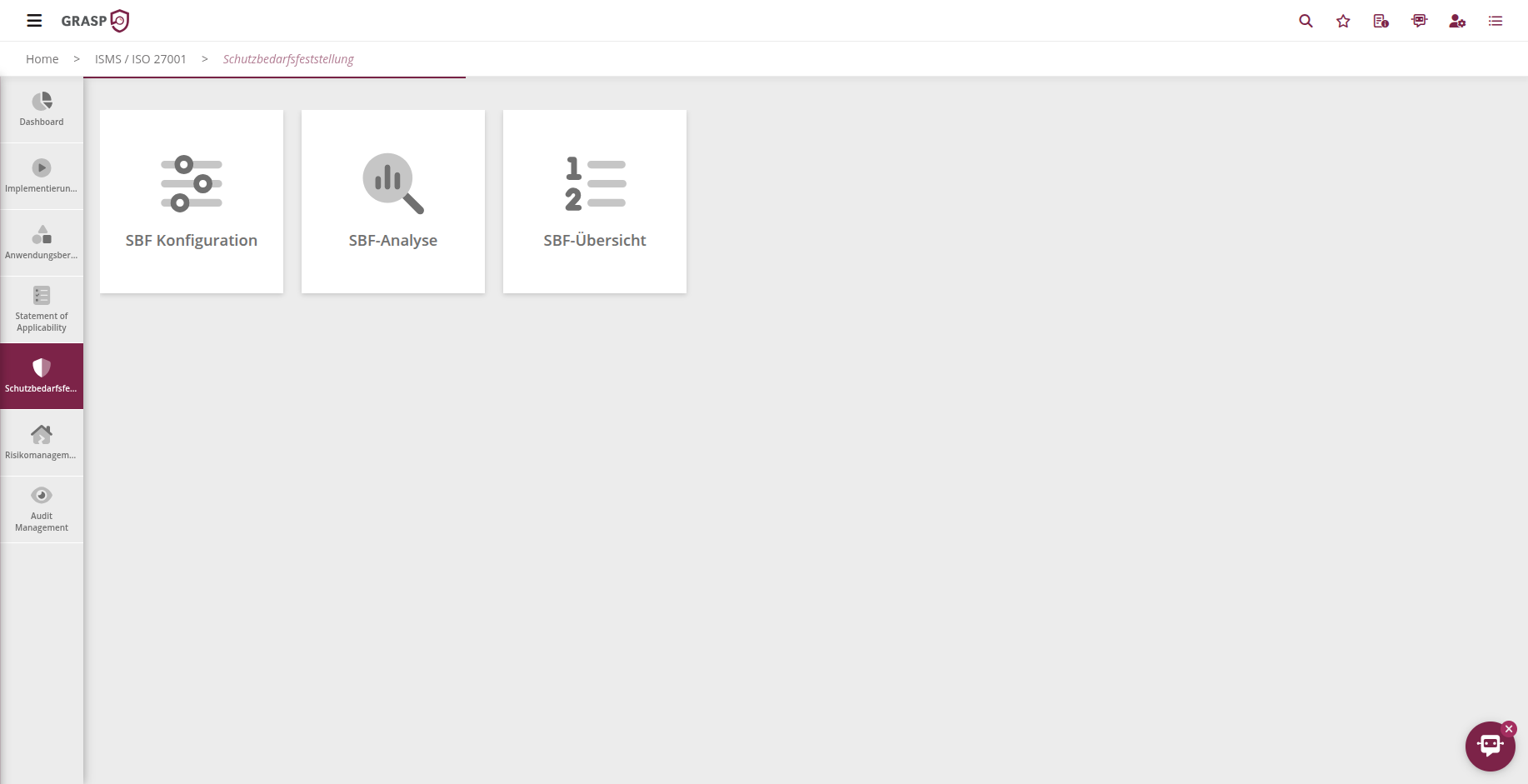

Einstieg in die SBF🔗

- Öffne das Modul ISMS ISO 27001.

- Wähle die Kachel Schutzbedarf / SBF (oder die entsprechende Kachel in deiner Instanz).

- Wähle den Scope, für den du den Schutzbedarf ermitteln möchtest.

- Wähle, ob du mit Prozessen, Hardware, Software, Infrastruktur, Service/Dienstleister oder Daten starten willst.

Die Ansicht zeigt dir alle Objekte dieser Kategorie, die bereits mit dem Scope verknüpft sind.

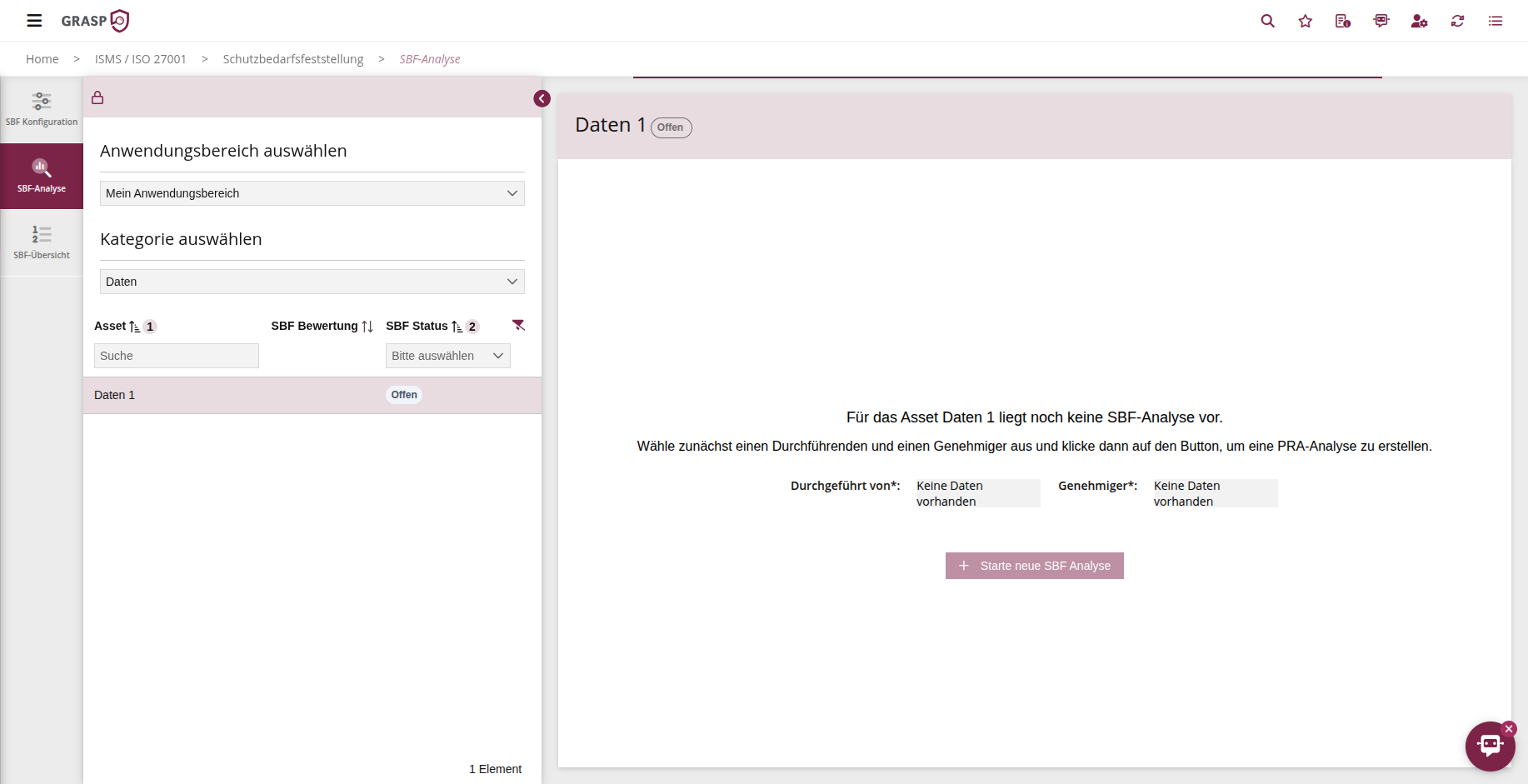

SBF-Formular anlegen🔗

Die Bewertungen werden in SBF-Formularen organisiert. Ein Formular steuert:

- für welchen Scope und Zeitraum du bewertest,

- welche Objekte enthalten sind,

- in welchem Status (Entwurf, in Prüfung, freigegeben) sich die Bewertung befindet.

Vorgehen:

- In der SBF-Übersicht auf + Starte neue SBF Analyse (Plus-Symbol) klicken.

- Eingeben:

- Bezeichnung des Formulars (z. B. "SBF 2025 - Security 2025"),

- Bewertungszeitraum (z. B. Jahr / Auditzyklus),

- optional "festgestellt von" / Ersteller:in.

- Formular speichern.

In der Übersicht siehst du alle Formulare je Scope inklusive Status (z. B. "Erstellung", "abgeschlossen").

Schutzbedarf bewerten🔗

Wenn du ein SBF-Formular öffnest, gelangst du in die Bewertungsansicht:

- für jeden Prozess / jedes Asset siehst du die drei Kategorien Vertraulichkeit, Verfügbarkeit, Integrität,

- je Kategorie wählst du eine Auswirkung (z. B. gering, mittel, hoch, sehr hoch),

- du kannst pro Kategorie eine Begründung festhalten.

Beispiel:

- Vertraulichkeit: hoch - "enthält sensible Kundendaten, deren Offenlegung hohen Reputationsschaden verursachen würde"

- Integrität: mittel - "Verfälschung führt zu fehlerhaften Auswertungen, aber keine unmittelbare Gefährdung von Leben/Gesundheit"

- Verfügbarkeit: sehr hoch - "System muss 24/7 verfügbar sein, Ausfall > 1h führt zu erheblichem Umsatzverlust"

GRASP berechnet daraus einen Gesamtschutzbedarf je Objekt (z. B. über eine definierte Maximal- oder Bewertungslogik).

Workflow: Erstellung → Prüfung → Freigabe🔗

Die SBF ist als kleiner Workflow aufgebaut:

- Erstellung

-

Fachlich Verantwortliche erfassen die Bewertungen und Begründungen.

-

Einreichen zur Prüfung

- Klick auf "SBF-Formular einreichen".

-

Die zuständige prüfende Person erhält eine E-Mail mit Link zum Formular.

-

Prüfung & Anpassung

-

Prüfer:in kann Bewertungen und Begründungen nachjustieren.

-

Freigabe

- nach Freigabe erhält das Formular den Status "abgeschlossen".

- die freigegebenen Schutzbedarfe sind Grundlage für Vererbung und Risikoanalyse.

In der Übersicht siehst du jederzeit, welcher Scope bereits freigegebene SBF-Formulare hat und in welchem Status sie sich befinden.

Vererbung des Schutzbedarfs🔗

Die eigentliche Stärke entsteht durch die Vererbung entlang der Abhängigkeiten:

- Beispiel: Ein Rechenzentrum hat sehr hohen Schutzbedarf. Abhängige Prozesse oder Systeme könnten einzeln betrachtet weniger kritisch erscheinen - aber durch die Abhängigkeit vom Rechenzentrum steigt ihr Schutzbedarf.

Vorgehen:

- Wechsle in die Übersicht der Schutzbedarfe für einen Scope.

- Klicke oben auf "Vererbung berechnen".

- Im Hintergrund:

- werden alle Prozesse und Assets betrachtet, die durch Abhängigkeiten verbunden sind,

- der Gesamtschutzbedarf wird über diese Ketten verglichen,

- der höchste Gesamtschutzbedarf innerhalb einer Verknüpfung wird auf alle beteiligten Komponenten übertragen.

So stellst du sicher, dass ein kritisches System nicht nur auf dem Papier einen hohen Schutzbedarf hat, sondern dass alle technischen und organisatorischen Komponenten, die daran hängen, entsprechend hoch eingestuft werden.

Warum Vererbung wichtig ist

Die vererbten Schutzbedarfe fließen direkt in die Risikoanalyse ein. Ohne Vererbung würdest du kritische Abhängigkeiten leicht unterschätzen und in der Risikomatrix zu niedrig priorisieren.

Zusammenhang mit Risikomanagement und SOA🔗

-

Die SBF beantwortet die Frage: Wie schutzbedürftig ist ein Prozess oder Asset (C/I/A)?

-

Die SOA beantwortet die Frage: Welche Controls/Anforderungen setze ich ein, um diesen Schutzbedarf zu erfüllen?

-

Das Risikomanagement verbindet beides:

- es nutzt den Gesamtschutzbedarf als Input,

- bewertet zusätzliche Ereignisse und Schwachstellen,

- ordnet geeignete Maßnahmen zu.

In der Praxis gehst du daher für jeden neuen Scope ungefähr so vor:

- Scope definieren.

- SBF-Formular erstellen, Schutzbedarfe bewerten und freigeben.

- Vererbung berechnen.

- SOA bearbeiten (Controls und Maßnahmen).

- Risikoanalyse durchführen.

Damit hast du eine durchgängige, auditierbare Linie von der Schutzbedarfsfeststellung über die Controls bis zur Risikobehandlung.